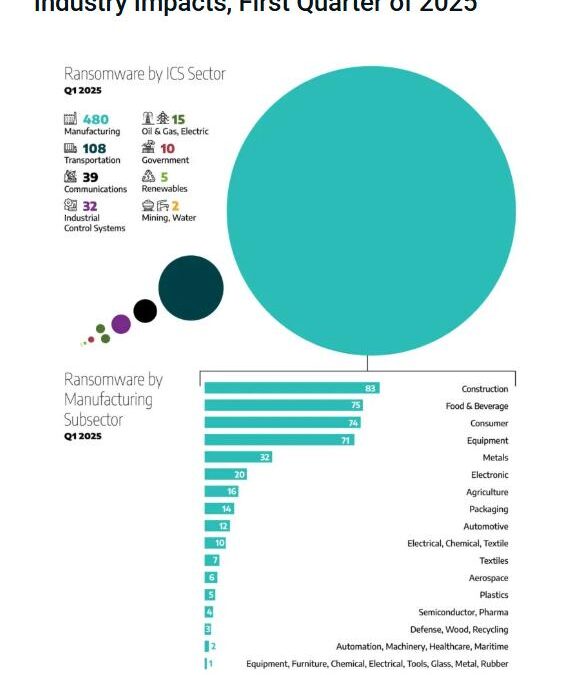

Aus einem Bericht geht hervor, dass der Industriesektor am stärksten von Ransomware-Kriminalität betroffen ist. Insbesondere in den letzten Monaten des Jahres 2025 wurden bis zu 480 dieser Industrien oder Fabriken angegriffen.

Aufgeschlüsselt nach Teilsektoren zeigt sich, dass im Metallsektor 32 Unternehmen betroffen waren.

Diese Nachricht wird natürlich nicht in der Rubrik Nachrichten erscheinen. Es ist keine gute Presse, die Schwachstellen von Unternehmen aufzuzeigen, aber Berichte wie dieser von Dragos können eine gute Warnung sein, Vorsichtsmaßnahmen zu treffen, um zu verhindern, dass Computerangriffe unseren Aufträgen, unserem Umsatz oder unserer Technologie irreparablen Schaden zufügen.

Die wichtigsten Ergebnisse des Berichts:

- Ransomware-Angriffe stiegen von rund 600 im vierten Quartal 2024 auf 708 im ersten Quartal 2025.

- Am stärksten betroffen war das verarbeitende Gewerbe, auf das 68 % der Fälle entfielen. Innerhalb dieses Sektors konzentrierten sich die meisten Aktivitäten auf die Teilsektoren Baugewerbe, Nahrungsmittel und Getränke, Konsumgüter und Industrieausrüstung.

- In Ozeanien wurden 14 Vorfälle registriert, die meisten davon in Australien (13) und einer in Neuseeland. Auch in Nordamerika und Europa war ein deutlicher Anstieg zu verzeichnen.

- Obwohl keine neuen Varianten auftauchten, die speziell auf industrielle Kontrollsysteme (ICS) abzielten, wurden groß angelegte Betriebsunterbrechungen gemeldet.

- Zu den neuen Techniken gehören der Einsatz von auf künstlicher Intelligenz basierender Malware, unverschlüsselte Erpressungstaktiken, die Beteiligung staatlicher Akteure und die fortgeschrittene Umgehung von EDR-Lösungen.

- Methoden wie KI-gesteuertes Phishing, die Ausnutzung von Zero-Day-Schwachstellen, der Missbrauch von Fernzugriff und der Diebstahl von Zugangsdaten sind ebenfalls weiterhin verbreitet.

- Die Cl0p-Gruppe verstärkte ihre Aktivitäten erheblich und nutzte die Ausfälle der Cleo Managed File Transfer Plattform.

- Durch die Konvergenz von IT- und TO-Umgebungen werden die Auswirkungen von Angriffen weiter verstärkt.

- Desinformationen und unbestätigte Aussagen von kriminellen Gruppen erschweren Verteidigungsstrategien.

Im Einzelnen meldete das verarbeitende Gewerbe im ersten Quartal 480 Angriffe, verglichen mit 424 im vorangegangenen Zeitraum. Die Lebensmittel- und Getränkeindustrie war mit 75 Vorfällen (16 %) am stärksten betroffen. Die Angreifer nutzten Schwachstellen beim Fernzugriff, bei der Verwaltung von Anmeldeinformationen und bei der Sicherheit der Lieferkette aus, was den Schaden für den Betrieb vergrößerte und die Reaktionsmöglichkeiten erschwerte.

Empfehlungen und Verteidigungsmaßnahmen

Dragos betont die Bedeutung proaktiver Verteidigungsmaßnahmen und frühzeitiger Erkennungsmöglichkeiten. Durch die Anwendung von Regeln, die auf zuverlässigen Bedrohungsdaten basieren, können Sicherheitsteams Anzeichen von Angriffen frühzeitig erkennen und so das Risiko ernsthafter Störungen verringern.

In dem Bericht wird empfohlen, dass Organisationen wichtige Maßnahmen ergreifen, wie z. B.:

- Implementierung einer starken Multi-Faktor-Authentifizierung (MFA).

- Intensive Überwachung der kritischen Bereiche des Netzes.

- Sichere Offline-Backups.

- Verbesserte Protokolle für die Verwaltung des Fernzugriffs.

Darüber hinaus ist es wichtig, das Personal kontinuierlich zu schulen, die Netzwerkarchitektur regelmäßig zu überprüfen und KI-basierte Erkennungslösungen einzusetzen. Diese Maßnahmen tragen dazu bei, komplexe Bedrohungen wie KI-generiertes Phishing, unverschlüsselte Erpressung oder nationalstaatliche Angriffe, wie sie der Qilin-Gruppe zugeschrieben werden, zu entschärfen. Es wird auch empfohlen, Bedrohungsdaten zu validieren, um betrügerischen Praktiken, wie sie mit Babuk 2 in Verbindung gebracht werden, entgegenzuwirken.

In einem Kontext, in dem das Ransomware-Ökosystem immer fragmentierter und ausgefeilter wird, sind proaktive Verteidigungsstrategien, ein flexibler Informationsaustausch und die Zusammenarbeit zwischen den wichtigsten Akteuren für den Schutz industrieller Abläufe und kritischer Infrastrukturen unerlässlich. Die Stärkung der Cybersicherheit an der IT/OT-Konvergenz, der Schutz anfälliger Lieferketten und die Verbesserung der Meldesysteme werden dazu beitragen, die Widerstandsfähigkeit gegen diese anhaltenden Bedrohungen zu erhöhen.